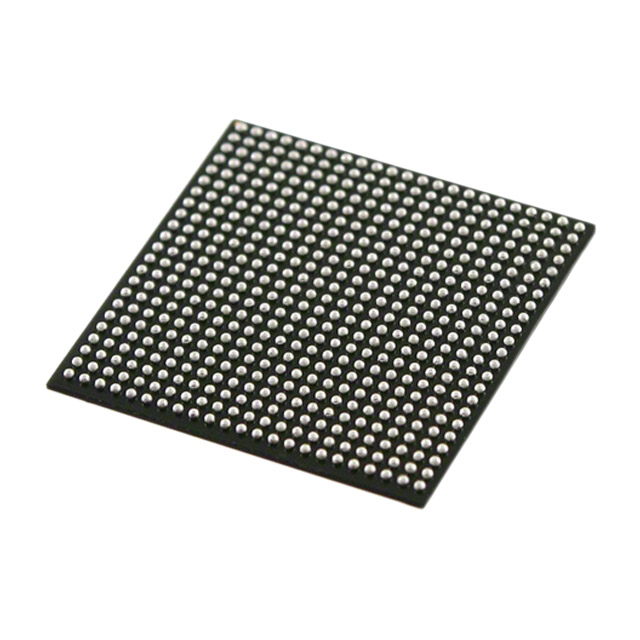

الیکٹرانک اجزاء XCVU13P-2FLGA2577I Ic چپس انٹیگریٹڈ سرکٹس IC FPGA 448 I/O 2577FCBGA

مصنوعات کی خصوصیات

| TYPE | تفصیل |

| قسم | انٹیگریٹڈ سرکٹس (ICs) |

| Mfr | AMD Xilinx |

| سلسلہ | Virtex® UltraScale+™ |

| پیکج | ٹرے |

| معیاری پیکیج | 1 |

| پروڈکٹ کی حیثیت | فعال |

| LABs/CLBs کی تعداد | 216000 |

| منطقی عناصر/خلیوں کی تعداد | 3780000 |

| کل RAM بٹس | 514867200 |

| I/O کی تعداد | 448 |

| وولٹیج - سپلائی | 0.825V ~ 0.876V |

| چڑھنے کی قسم | سطح کا پہاڑ |

| آپریٹنگ درجہ حرارت | -40°C ~ 100°C (TJ) |

| پیکیج / کیس | 2577-BBGA، FCBGA |

| سپلائر ڈیوائس پیکیج | 2577-FCBGA (52.5×52.5) |

| بیس پروڈکٹ نمبر | XCVU13 |

حفاظتی آلات تیار ہوتے رہتے ہیں۔

نیٹ ورک سیکیورٹی کے نفاذ کی اگلی نسل کا ارتقاء جاری ہے اور بیک اپ سے ان لائن نفاذ کی طرف آرکیٹیکچرل تبدیلی سے گزر رہی ہے۔5G کی تعیناتیوں کے آغاز اور منسلک آلات کی تعداد میں غیر معمولی اضافے کے ساتھ، تنظیموں کے لیے فوری ضرورت ہے کہ وہ حفاظتی نفاذ کے لیے استعمال کیے جانے والے فن تعمیر پر نظر ثانی کریں اور اس میں ترمیم کریں۔5G تھرو پٹ اور لیٹنسی کے تقاضے ایکسیس نیٹ ورکس کو تبدیل کر رہے ہیں، جبکہ اسی وقت اضافی سیکورٹی کی ضرورت ہے۔یہ ارتقاء نیٹ ورک سیکورٹی میں درج ذیل تبدیلیاں کر رہا ہے۔

1. اعلی L2 (MACSec) اور L3 سیکیورٹی تھرو پٹس۔

2. کنارے/رسائی کی طرف پالیسی پر مبنی تجزیہ کی ضرورت

3. ایپلیکیشن پر مبنی سیکیورٹی جس کے لیے زیادہ تھرو پٹ اور کنیکٹیویٹی کی ضرورت ہوتی ہے۔

4. پیشن گوئی کے تجزیات اور مالویئر کی شناخت کے لیے AI اور مشین لرننگ کا استعمال

5. پوسٹ کوانٹم کرپٹوگرافی (QPC) کی ترقی کو آگے بڑھانے والے نئے کرپٹوگرافک الگورتھم کا نفاذ۔

مندرجہ بالا ضروریات کے ساتھ ساتھ، نیٹ ورک ٹیکنالوجیز جیسے SD-WAN اور 5G-UPF کو تیزی سے اپنایا جا رہا ہے، جس کے لیے نیٹ ورک سلائسنگ، مزید VPN چینلز، اور گہری پیکٹ کی درجہ بندی کی ضرورت ہے۔نیٹ ورک سیکیورٹی کے نفاذ کی موجودہ نسل میں، زیادہ تر ایپلی کیشن سیکیورٹی سی پی یو پر چلنے والے سافٹ ویئر کا استعمال کرتے ہوئے سنبھالی جاتی ہے۔اگرچہ کور کی تعداد اور پروسیسنگ پاور کے لحاظ سے CPU کی کارکردگی میں اضافہ ہوا ہے، لیکن بڑھتی ہوئی تھرو پٹ ضروریات کو اب بھی خالص سافٹ ویئر کے نفاذ سے حل نہیں کیا جا سکتا۔

پالیسی پر مبنی ایپلیکیشن سیکیورٹی کے تقاضے مسلسل تبدیل ہوتے رہتے ہیں، اس لیے زیادہ تر دستیاب آف دی شیلف حل صرف ٹریفک ہیڈرز اور انکرپشن پروٹوکول کے ایک مقررہ سیٹ کو ہینڈل کر سکتے ہیں۔سافٹ ویئر کی ان حدود اور ASIC پر مبنی فکسڈ نفاذ کی وجہ سے، قابل پروگرام اور لچکدار ہارڈویئر پالیسی پر مبنی ایپلیکیشن سیکیورٹی کو لاگو کرنے کے لیے بہترین حل فراہم کرتا ہے اور پروگرام کے قابل NPU پر مبنی فن تعمیر کے تاخیری چیلنجوں کو حل کرتا ہے۔

لچکدار ایس او سی میں مکمل طور پر سخت نیٹ ورک انٹرفیس، کرپٹوگرافک آئی پی، اور قابل پروگرام منطق اور میموری ہے جو ریاستی ایپلیکیشن پروسیسنگ جیسے کہ TLS اور ریگولر ایکسپریشن سرچ انجن کے ذریعے لاکھوں پالیسی قوانین کو نافذ کرتی ہے۔

انکولی آلات مثالی انتخاب ہیں۔

اگلی نسل کے حفاظتی آلات میں Xilinx ڈیوائسز کا استعمال نہ صرف تھرو پٹ اور لیٹنسی کے مسائل کو حل کرتا ہے، بلکہ دیگر فوائد میں نئی ٹیکنالوجیز جیسے کہ مشین لرننگ ماڈلز، سیکیور ایکسیس سروس ایج (SASE)، اور پوسٹ کوانٹم انکرپشن کو فعال کرنا شامل ہے۔

Xilinx ڈیوائسز ان ٹیکنالوجیز کے لیے ہارڈویئر ایکسلریشن کے لیے مثالی پلیٹ فارم مہیا کرتی ہیں، کیونکہ کارکردگی کی ضروریات صرف سافٹ ویئر کے نفاذ سے پوری نہیں کی جا سکتیں۔Xilinx موجودہ اور اگلی نسل کے نیٹ ورک سیکیورٹی سلوشنز کے لیے آئی پی، ٹولز، سوفٹ ویئر، اور ریفرنس ڈیزائنز کو مسلسل تیار اور اپ گریڈ کر رہا ہے۔

اس کے علاوہ، Xilinx ڈیوائسز فلو کی درجہ بندی سافٹ سرچ آئی پی کے ساتھ انڈسٹری کے معروف میموری آرکیٹیکچرز پیش کرتے ہیں، جو انہیں نیٹ ورک سیکیورٹی اور فائر وال ایپلی کیشنز کے لیے بہترین انتخاب بناتے ہیں۔

نیٹ ورک سیکورٹی کے لیے FPGAs کو ٹریفک پروسیسرز کے طور پر استعمال کرنا

سیکیورٹی ڈیوائسز (فائر والز) سے آنے اور جانے والی ٹریفک کو متعدد سطحوں پر انکرپٹ کیا جاتا ہے، اور L2 انکرپشن/ڈیکرپشن (MACSec) کو لنک لیئر (L2) نیٹ ورک نوڈس (سوئچز اور روٹرز) پر پروسیس کیا جاتا ہے۔L2 (MAC تہہ) سے آگے پروسیسنگ میں عام طور پر گہری تجزیہ، L3 ٹنل ڈکرپشن (IPSec) اور TCP/UDP ٹریفک کے ساتھ خفیہ کردہ SSL ٹریفک شامل ہوتا ہے۔پیکٹ پروسیسنگ میں آنے والے پیکٹوں کی تجزیہ اور درجہ بندی اور ہائی تھرو پٹ (25-400Gb/s) کے ساتھ بڑی ٹریفک والیوم (1-20M) کی پروسیسنگ شامل ہے۔

درکار کمپیوٹنگ وسائل (کور) کی بڑی تعداد کی وجہ سے، NPUs کو نسبتاً تیز رفتار پیکٹ پروسیسنگ کے لیے استعمال کیا جا سکتا ہے، لیکن کم تاخیر، ہائی پرفارمنس اسکیل ایبل ٹریفک پروسیسنگ ممکن نہیں ہے کیونکہ ٹریفک کو MIPS/RISC کور کا استعمال کرتے ہوئے پروسیس کیا جاتا ہے اور اس طرح کے کور کو شیڈول کرنا۔ ان کی دستیابی کی بنیاد پر مشکل ہے.ایف پی جی اے پر مبنی حفاظتی آلات کا استعمال سی پی یو اور این پی یو پر مبنی فن تعمیر کی ان حدود کو مؤثر طریقے سے ختم کر سکتا ہے۔

.png)